विंडोज अपडेट क्लाइंट को केवल लिव-ऑफ-द-लैंड बायनेरिज़ (LoLBins) हमलावरों की सूची में जोड़ा गया है, जो विंडोज सिस्टम पर दुर्भावनापूर्ण कोड को निष्पादित करने के लिए उपयोग कर सकते हैं। इस तरह से लोड किया गया, हानिकारक कोड सिस्टम सुरक्षा तंत्र को बायपास कर सकता है।

किंडल पर पेज नंबर कैसे पता करें

यदि आप LoLBins से परिचित नहीं हैं, तो वे Microsoft द्वारा हस्ताक्षरित निष्पादन योग्य फ़ाइलों को डाउनलोड करते हैं या ओएस के साथ बंडल किए जाते हैं जो दुर्भावनापूर्ण कोड को डाउनलोड करने, स्थापित करने या निष्पादित करने के लिए पता लगाने से बचने के लिए तीसरे पक्ष का उपयोग कर सकते हैं। विंडोज अपडेट क्लाइंट (wuauclt) उनमें से एक प्रतीत होता है।

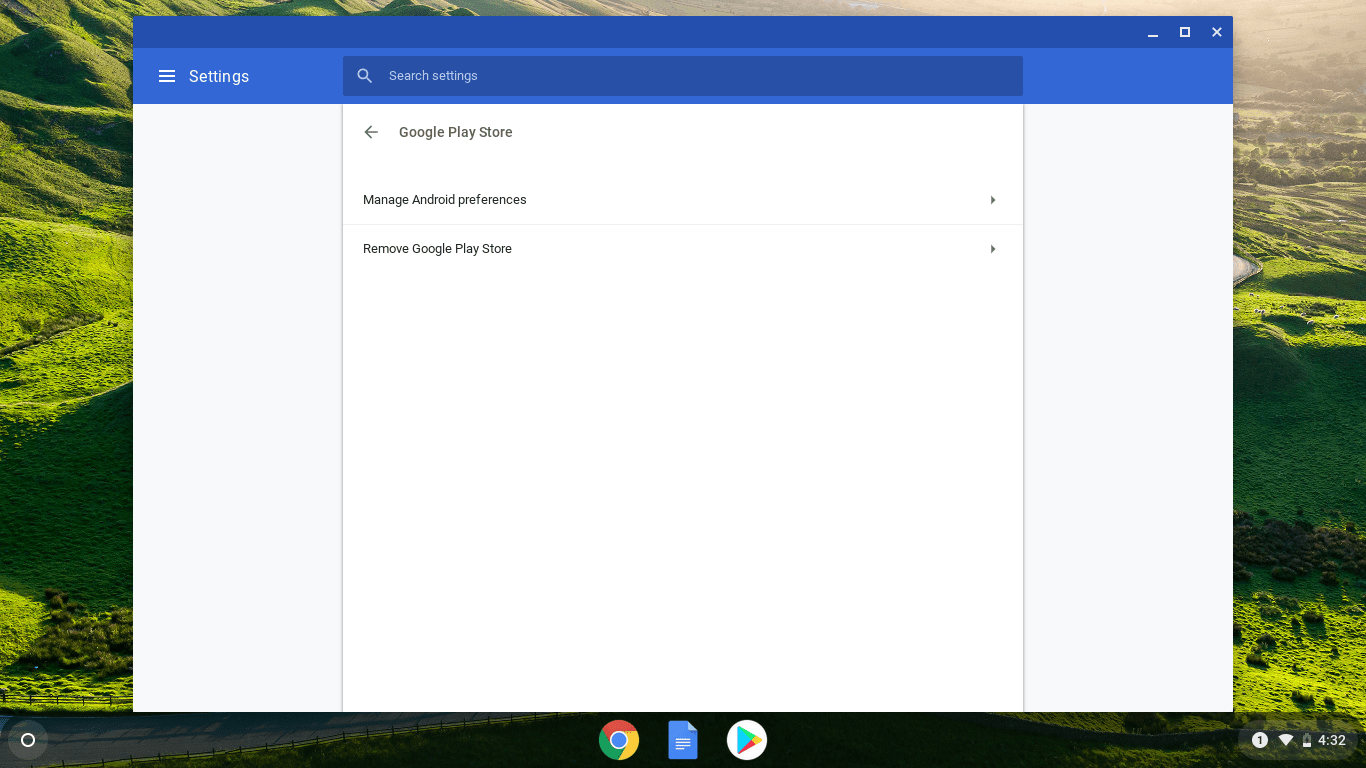

उपकरण% windir% system32 wuauclt.exe के अंतर्गत स्थित है, और कमांड लाइन से विंडोज अपडेट (इसकी कुछ विशेषताओं) को नियंत्रित करने के लिए डिज़ाइन किया गया है।

MDSec शोधकर्ता डेविड मिडहर्स्ट की खोज की उस wuauclt का उपयोग हमलावरों द्वारा विंडोज 10 सिस्टम पर दुर्भावनापूर्ण कोड को निष्पादित करने के लिए भी किया जा सकता है, इसे विशेष रूप से तैयार किए गए DLL से निम्न कमांड-लाइन विकल्पों के साथ लोड करके किया जा सकता है:

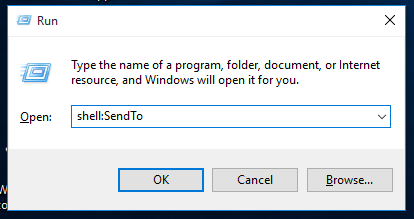

wuauclt.exe / UpdateDeploymentProvider [path_to_dll] / RunHandlerComServerFull_Path_To_DLL भाग हमलावर की विशेष रूप से तैयार की गई DLL फ़ाइल का पूर्ण पथ है जो कोड को अटैच करने के लिए निष्पादित करेगा। विंडोज अपडेट क्लाइंट द्वारा चलाया जा रहा है, यह हमलावरों को एंटी-वायरस, एप्लिकेशन कंट्रोल और डिजिटल प्रमाणपत्र सत्यापन सुरक्षा को बायपास करने में सक्षम बनाता है। सबसे बुरी बात यह है कि मिडलहर्स्ट ने भी जंगली में इसका इस्तेमाल करते हुए एक नमूना पाया।

कैसे बदलें कि iPhone बैकअप कहाँ संग्रहीत है

यह ध्यान देने योग्य है कि पहले यह पता चला था कि माइक्रोसॉफ्ट डिफेंडर में शामिल करने की क्षमता है इंटरनेट से किसी भी फाइल को डाउनलोड करें और सुरक्षा जांच को दरकिनार करें। सौभाग्य से, विंडोज डिफेंडर एंटीमलवेयर क्लाइंट संस्करण 4.18.2009.2-0 में शुरू होने से Microsoft ने ऐप से उपयुक्त विकल्प को हटा दिया है, और इसे अब शांत फ़ाइल डाउनलोड के लिए उपयोग नहीं किया जा सकता है।

स्रोत: ब्लीडिंग कंप्यूटर