क्लाउड-आधारित लेखा सॉफ्टवेयर ज़ीरो आपके व्यवसाय की संपूर्ण लेखा प्रक्रिया के प्रबंधन के लिए एक उत्कृष्ट समाधान है। यह उन व्यवसाय स्वामियों के लिए डिज़ाइन किया गया है जिनके पास लेखांकन या बहीखाता पद्धति की योग्यता नहीं है और इसका उपयोग करना अपेक्षाकृत आसान है। हालांकि कभी-कभी हम बहुत जल्दी क्लिक करते हैं, इसलिए यदि आपने कोई लेन-देन हटा दिया है जिसे आप फिर से देखना चाहते हैं, तो एक तरीका है। काम करने में थोड़ी परेशानी हो सकती है।

यह आलेख आपको दिखाता है कि हटाए गए लेन-देन को कैसे ढूंढें और इसे सुरक्षित रूप से संग्रहीत करें। हमने साइबर अपराध और आपके व्यवसाय डेटा की सुरक्षा के बारे में कुछ उपयोगी जानकारी शामिल की है।

हटाए गए लेन-देन का पता कैसे लगाएं

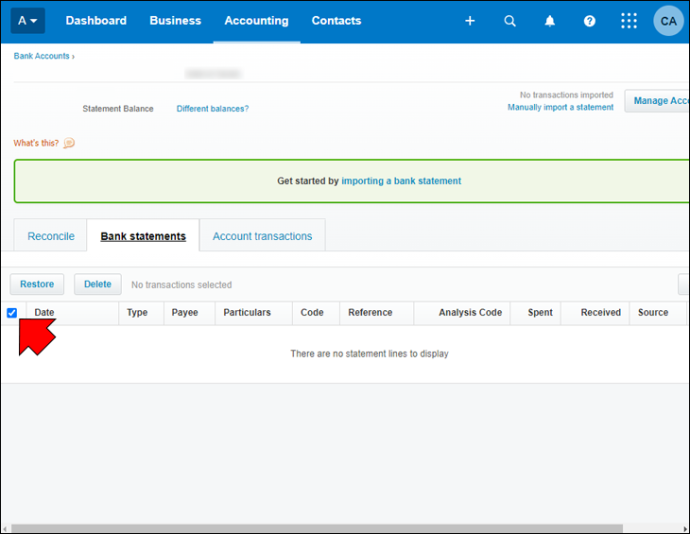

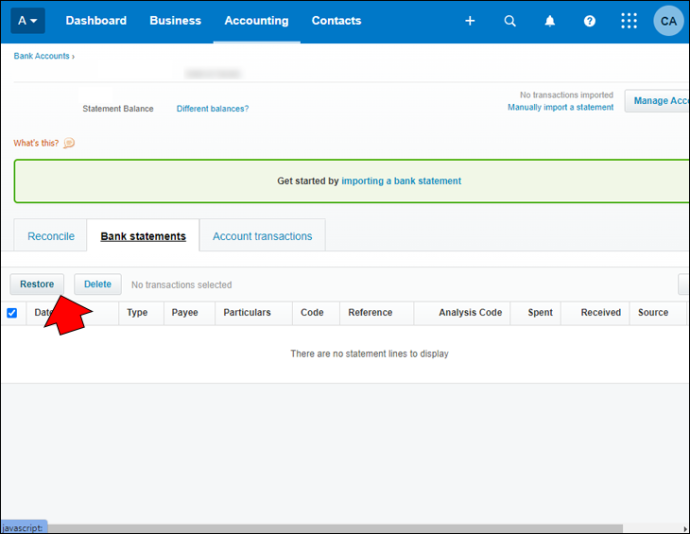

हटाए गए लेन-देन को खोजने और पुनर्स्थापित करने के लिए इन चरणों का पालन करें।

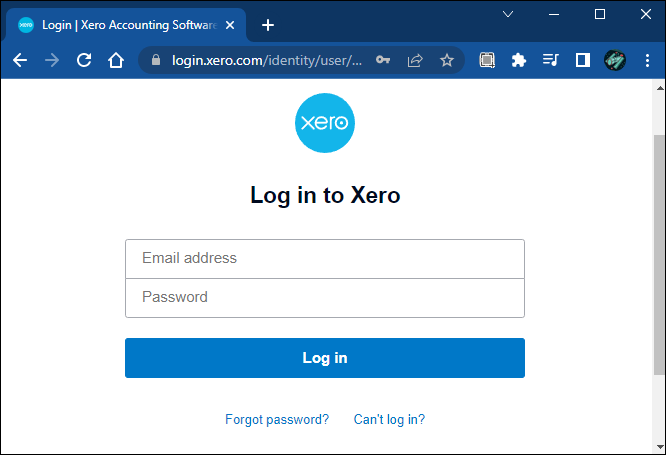

- साइन इन करें ज़ीरो .

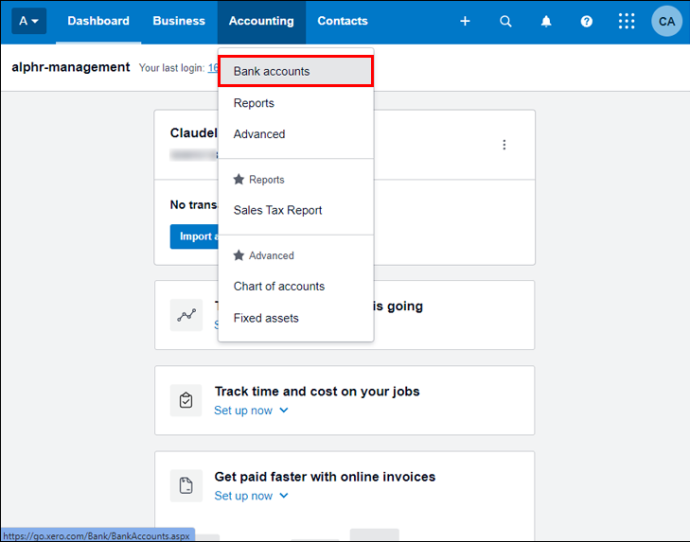

- 'लेखा' मेनू से, 'बैंक खाते' चुनें।

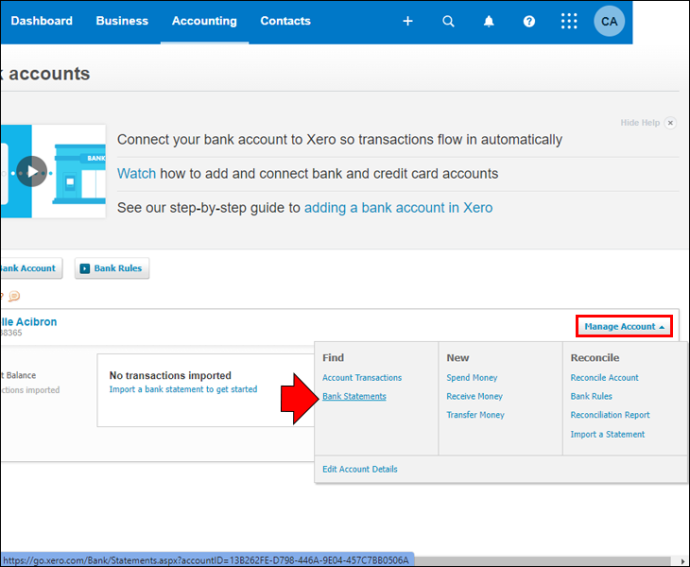

- उस बैंक खाते पर जाएं जिसमें आप बैंक विवरण पंक्ति को पुनर्स्थापित करना चाहते हैं, फिर 'खाता प्रबंधित करें' और 'बैंक विवरण' चुनें।

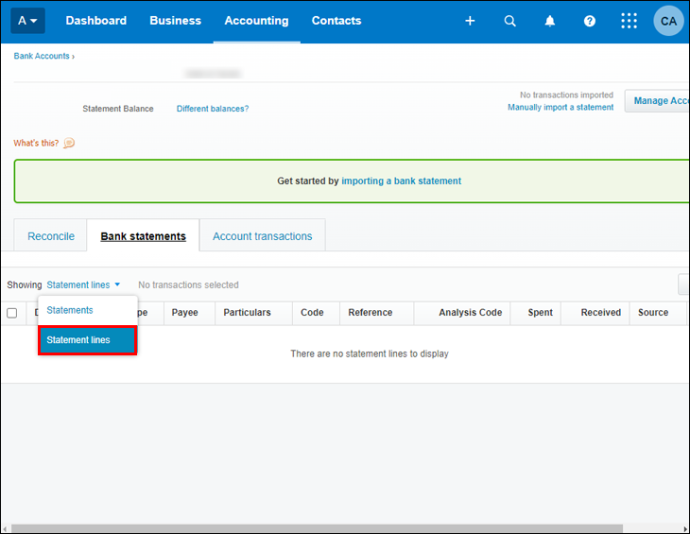

- 'दिखा रहा है' विकल्प से, 'स्टेटमेंट लाइन्स' चुनें।

- आप जिस स्टेटमेंट लाइन को पुनर्स्थापित करना चाहते हैं, उसके बगल में स्थित चेकबॉक्स को चेक करें।

- 'पुनर्स्थापना' बटन पर क्लिक करें।

अपने पुनर्स्थापित हटाए गए लेन-देन को सुरक्षित रखें

अब जब आपको अपने हटाए गए लेन-देन मिल गए हैं, तो आप उन्हें सुरक्षित रूप से संग्रहीत करना चाहेंगे। क्लाउड-आधारित सॉफ़्टवेयर व्यवसायों के लिए लचीलापन, गतिशीलता और सहयोग समर्थन सहित कई लाभ प्रदान करता है। दुर्भाग्य से, साइबर अपराधियों के डेटा तक आसान पहुंच का सपना सच हो गया है।

कई छोटे व्यवसाय के मालिक महसूस कर सकते हैं कि वे साइबर अपराध के दायरे में आते हैं। हालांकि, बड़े व्यवसायों की तुलना में छोटे व्यवसायों को अधिक हैक किया जाता है। अपने डेटा को बुरे लोगों से कैसे सुरक्षित रखें, यह जानने से पहले, समझें कि छोटी कंपनियों को अधिक लक्षित क्यों किया जाता है।

हटाए गए ग्रंथों को कैसे पुनर्प्राप्त करें iPhone

हर व्यवसाय में हैकिंग के लायक संसाधन होते हैं

एक व्यक्ति की दुकान सहित सभी व्यवसायों में डेटा होगा जो एक साइबर अपराधी के लिए मूल्यवान है। उदाहरण के लिए, ईमेल पते, टैक्स आईडी नंबर, क्रेडिट कार्ड नंबर और यहां तक कि Apple Music खाते भी। डार्क वेब पर मौजूद इस जानकारी से साइबर क्रिमिनल्स पैसे कमा सकते हैं।

छोटी कंपनियां आमतौर पर साइबर सुरक्षा पर कम खर्च करती हैं

कई छोटे व्यवसाय के मालिक व्यय को एक करतब की तरह प्राथमिकता देते हुए पाते हैं। हालाँकि कई नेता अपने व्यवसाय के लिए साइबर सुरक्षा के महत्व को जानते हैं, यह प्राथमिकता नहीं हो सकती है।

साइबर अपराधी इस बात से अच्छी तरह वाकिफ हैं। इसलिए वे छोटे व्यवसायों पर ध्यान केंद्रित करते हैं, क्योंकि वे जानते हैं कि अधिक प्रमुख कंपनियों को हैक करने के लिए आवश्यक प्रयास से भुगतान प्राप्त करना कम चुनौतीपूर्ण होगा।

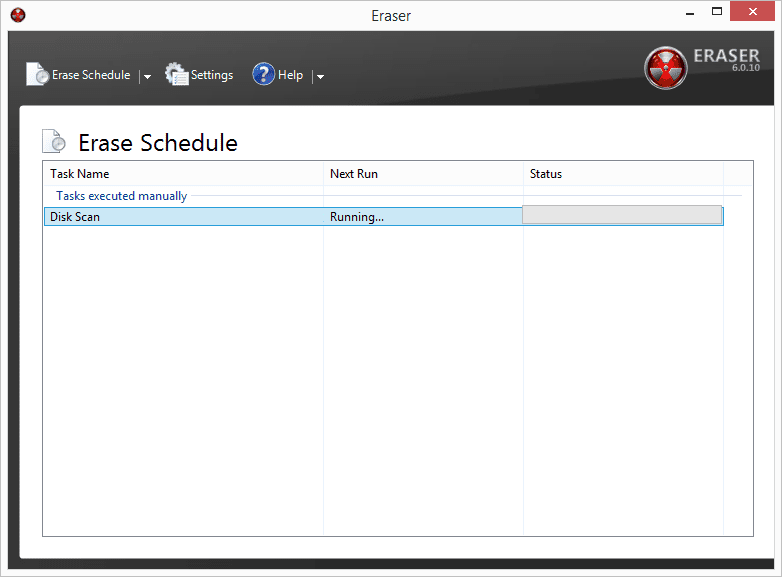

छोटे व्यवसाय अक्सर रैंसमवेयर से असुरक्षित होते हैं

पिछले एक दशक के दौरान रैंसमवेयर साइबर हमले के सबसे तेजी से बढ़ने वाले रूपों में से एक रहा है। अपने डेटा को वापस पाने के लिए मांगी गई फिरौती का भुगतान करने वाले पीड़ितों की संख्या में भी वृद्धि हुई है क्योंकि ऑनलाइन अपराधी लोगों को बरगलाने के लिए अधिक परिष्कृत तरीकों का उपयोग करते हैं।

इसकी बढ़ती सफलता के कारण, कई हैकर्स रैंसमवेयर के रास्ते पर जा रहे हैं। अभी शुरुआत करने वाले अपराधी आसान घुसपैठ के लिए सबसे पहले एक छोटे व्यवसाय को निशाना बनाएंगे।

हैकर्स छोटी कंपनियों के जरिए बड़ी कंपनियों तक पहुंच बना सकते हैं

यदि कोई साइबर अपराधी किसी छोटे व्यवसाय के नेटवर्क को तोड़ता है, तो वे अक्सर इस सफलता का उपयोग किसी बड़ी कंपनी में प्रवेश के लिए करते हैं। कई छोटे उद्यम बड़े निगमों को सेवाएं प्रदान करते हैं, जैसे कि वेबसाइट प्रबंधन, खाते, डिजिटल मार्केटिंग आदि। खुदरा विक्रेता अक्सर विशिष्ट क्लाइंट सिस्टम से इलेक्ट्रॉनिक रूप से जुड़े होते हैं। यह सेटअप बहु-कंपनी उल्लंघनों की सुविधा प्रदान कर सकता है।

कर्मचारी साइबर जागरूकता में अच्छी तरह से प्रशिक्षित नहीं हो सकते हैं

साइबर जागरूकता प्रशिक्षण एक छोटी सी कंपनी में प्राथमिकता देने के लिए एक और चुनौतीपूर्ण कार्य हो सकता है जिसमें व्यस्त कर्मचारी कई टोपी पहने हुए हैं। हालांकि, मानव त्रुटि व्यवसायों को साइबर जोखिम के प्रति अधिक संवेदनशील बनाता है। साइबर हमलों के सफल होने के लिए, उन्हें अधिकतर उपयोगकर्ताओं से सहायता की आवश्यकता होती है। उदाहरण के लिए, यदि कर्मचारियों को फ़िशिंग ईमेल के स्पष्ट संकेतों पर प्रशिक्षित नहीं किया जाता है, तो वे एक सफल हमले में भाग ले सकते हैं। उपयोगी फ़िशिंग प्रयास लगभग सभी डेटा उल्लंघनों का कारण बनते हैं। कर्मचारियों को इन चालों का पता लगाना सिखाने से साइबर सुरक्षा काफी हद तक कड़ी हो सकती है।

साइबर अपराध से अपने व्यवसाय को कैसे सुरक्षित रखें

क्लाउड-आधारित उपकरण जैसे ज़ीरो आपके व्यवसाय को कुशलतापूर्वक और लागत प्रभावी ढंग से चलाने में आपकी सहायता करने के लिए आसान हैं। दुर्भाग्य से, क्लाउड पर बढ़ती निर्भरता के कारण ऑनलाइन अपराधी लगातार डेटा तक पहुंच प्राप्त करने के तरीकों की तलाश करते हैं।

आपके पास लगातार विकसित हो रहे सभी साइबर खतरों पर नज़र रखने का समय नहीं होगा। हालांकि, यदि आप चिंता के इन तीन क्षेत्रों पर ध्यान केंद्रित करते हैं तो आपको पर्याप्त रूप से संरक्षित किया जाना चाहिए।

1. फ़ोनियों के लिए बाहर देखो

ऑनलाइन अपराधी लगभग किसी का भी प्रतिरूपण करने में कुशल होते हैं और आपका विश्वास हासिल करने और आपको किसी जोखिम भरे काम में फंसाने के लिए जो भी आवश्यक होगा वह करेंगे। यहां धोखेबाजों के प्रकार हैं जिनके बारे में आपको और आपकी टीमों को अवगत होना चाहिए और साइबर खतरों से खुद को और अपनी कंपनी को कैसे सुरक्षित रखना चाहिए।

फ़िशिंग और फ़ोन घोटाले

फ़िशिंग ऐसे संदेश भेज रहा है जो वैध संचार की नकल करके लोगों को उनकी व्यक्तिगत जानकारी प्रकट करने के लिए बरगलाने का एक कपटपूर्ण प्रयास है।

- फ़िशिंग के प्रयास ईमेल, टेक्स्ट मैसेज या फ़ोन कॉल के माध्यम से हो सकते हैं जो ग्राहक सहायता या किसी कंपनी के अन्य कर्मचारी होने का दिखावा करते हैं।

- फ़िशिंग संदेशों में शामिल अटैचमेंट और लिंक का उपयोग उपकरणों को संक्रमित करने और खाता क्रेडेंशियल्स चुराने के लिए किया जाता है।

- साइबर अपराधी कमजोर पासवर्ड वाले इनबॉक्स में भी घुसपैठ कर सकते हैं और यहां तक कि पीडीएफ चालानों को संशोधित भी कर सकते हैं।

अपने व्यवसाय की सुरक्षा के लिए इन तरीकों पर विचार करें:

- अपने कर्मचारियों को प्रशिक्षित करें फ़िशिंग के गप्पी संकेतों को पहचानें क्लिक किए गए लिंक के जोखिम को कम करने के लिए ईमेल।

- कंपनी के सभी उपकरणों पर एंटी-मैलवेयर सॉफ़्टवेयर स्थापित करें।

- पूरी कंपनी में मजबूत पासवर्ड और मल्टीफैक्टर ऑथेंटिकेशन का इस्तेमाल करें।

2. हमलावरों के खिलाफ बचाव करें

असुरक्षित तकनीक का उपयोग करना ऑनलाइन अपराधियों के लिए एक आकर्षक लक्ष्य है। जब अपराधी आपकी तकनीक में सुरक्षा कमजोरियों की तलाश करते हैं तो कंपनी के डेटा और खातों को साइबर अपराध के हमले से खतरा हो सकता है। अपर्याप्त सुरक्षा रखरखाव या फ़िशिंग जैसी पिछली घटना के परिणामस्वरूप समस्या उत्पन्न हो सकती है।

उपयोग किए गए हमले के तरीकों को समझना और कमजोरियों को कैसे रोकना रोकथाम की कुंजी है। कुछ हमलों का पता लगाना कठिन होता है और वे वैध प्रोग्राम या फ़ाइल के समान हो सकते हैं। यह आपकी गतिविधि की सावधानीपूर्वक निगरानी कर सकता है।

- मैलवेयर - मैलवेयर कंप्यूटर और कंप्यूटर सिस्टम को नुकसान पहुंचाने और नष्ट करने के उद्देश्य से घुसपैठ करने वाला सॉफ़्टवेयर है। यह निजी जानकारी को लीक कर सकता है, सूचना तक पहुंच को रोक सकता है, और व्यवधान के अन्य रूपों के बीच सिस्टम या डेटा तक अनधिकृत पहुंच प्राप्त कर सकता है।

- रैंसमवेयर – यह मैलवेयर का एक गंभीर रूप है जो लोकप्रियता में बढ़ रहा है। यह कई रूप ले सकता है और इसके कई प्रभाव और लक्षण हो सकते हैं।

आप इस प्रकार के हमलों से अपने व्यवसाय की सुरक्षा निम्न तरीके से कर सकते हैं:

- एंटी-वायरस सॉफ़्टवेयर चलाना और सॉफ़्टवेयर को अपने उपकरणों पर अद्यतित रखना।

- उपकरणों और कंपनी खातों पर मजबूत और अद्वितीय पासवर्ड का उपयोग करके खाते के अपहरण से बचाव करना और यह सुनिश्चित करना कि हर कोई पासवर्ड का पुन: उपयोग करने से बचे।

- एक पासवर्ड प्रबंधक का उपयोग करना जो आपके खातों के लिए मजबूत पासवर्ड बनाने में मदद कर सकता है और त्वरित साइन-इन के लिए उन्हें कई उपकरणों में सिंक कर सकता है।

3. नियमित रूप से अपने ब्लाइंड स्पॉट की जाँच करें

जैसे-जैसे आपका व्यवसाय बढ़ता है, आपके पास मौजूद डेटा का आकार और जटिलता बढ़ती जाती है। प्रबंधन करना भारी पड़ सकता है और सुरक्षा करना चुनौतीपूर्ण हो सकता है। व्यावसायिक डेटा से जुड़े जोखिमों और दायित्वों को बहुत देर हो जाने के बाद ही खोजा जा सकता है। आपको फ़ोनियों और हमलावरों के संयोजन के साथ-साथ अपने व्यवसाय के ब्लाइंड स्पॉट के बारे में पता होना चाहिए।

ऑनलाइन आपराधिक खतरों के विरुद्ध संवेदनशील और गोपनीय कंपनी डेटा को सुरक्षित करने के अलावा—जैसे कि ज़ीरो में आपके पुनर्स्थापित हटाए गए लेन-देन—एक अन्य प्रकार का डेटा है जिसकी रक्षा करने के लिए आप बाध्य हैं जिसे अक्सर अनदेखा कर दिया जाता है।

व्यक्तिगत डेटा

- व्यक्तिगत डेटा किसी की शारीरिक और तार्किक रूप से पहचान कर सकता है, और उजागर होने पर उनके लिए हानिकारक हो सकता है। इसमें आपसे, आपके ग्राहकों, आपूर्तिकर्ताओं, कर्मचारियों या परिवार के सदस्यों से संबंधित डेटा शामिल हैं।

- क्रेडिट कार्ड नंबर, संपर्क विवरण, आईडी नंबर, बैंक खाता नंबर, सामाजिक सुरक्षा नंबर, पासपोर्ट और ड्राइविंग लाइसेंस नंबर आदि जैसी भुगतान जानकारी पर ध्यान दें।

- यद्यपि यह डेटा आपके व्यवसाय संचालन के लिए सहायक है, यह इसके उपयोग के आसपास नैतिक, कानूनी और संविदात्मक आवश्यकताओं के साथ आता है।

वैश्विक गोपनीयता कानून

व्यवसायों को जवाबदेह ठहराने और व्यक्तियों की रक्षा करने के लिए अंतर्राष्ट्रीय कानून बनाया गया है—उदाहरण के लिए, जीडीपीआर . आपकी कंपनी को आपके व्यावसायिक क्षेत्रों में गोपनीयता कानूनों का पालन करना चाहिए, और अनुपालन करने में विफल रहने पर गंभीर कानूनी कार्रवाई हो सकती है।

विंडोज़ १० प्रो १८०३ उत्पाद कुंजी

अंदरूनी धमकी

- दुरुपयोग - आपकी व्यावसायिक जानकारी के लिए जोखिम आपके व्यवसाय के भीतर से आ सकते हैं, या तो जानबूझकर या गलती से।

- गलत संचालन - कर्मचारी अनजाने में संवेदनशील डेटा को साझा करने या असुरक्षित भंडारण के माध्यम से उजागर कर सकते हैं।

- दुर्भावनापूर्ण मंशा - एक नाखुश कर्मचारी कुछ जानकारी तक पहुँचने की अपनी क्षमता का उपयोग कर सकता है और लाभ या बदला लेने के लिए इसका उपयोग कर सकता है।

यहां बताया गया है कि अपनी सुरक्षा कैसे करें।

- आपकी कंपनी की व्यक्तिगत जानकारी की समीक्षा करें और सुनिश्चित करें कि इसे सुरक्षित रूप से और सर्वोत्तम प्रथाओं के अनुरूप संग्रहीत किया गया है।

- व्यक्तिगत जानकारी को संभालने, स्टोर करने और साझा करने के लिए अपने कर्मचारियों को सुरक्षित तरीके से प्रशिक्षित करें।

- जिन देशों में आप संचालन करते हैं, वहां के गोपनीयता कानूनों से परिचित हों, क्योंकि कानून भिन्न हो सकते हैं।

- व्यक्तिगत जानकारी तक पहुंच सीमित करें। केवल उन टीम सदस्यों को एक्सेस की अनुमति दें जिन्हें अपनी भूमिका निभाने के लिए इसकी आवश्यकता है।

- सुनिश्चित करें कि साझा लॉगिन का उपयोग नहीं किया जा रहा है; यदि आपको किसी घटना की जांच करने की आवश्यकता है तो इससे ऑडिट ट्रेल विकसित करने में मदद मिलती है।

पूछे जाने वाले प्रश्न

ज़ीरो सीखने में कितना समय लगता है?

के लिए ज़ीरो प्रमाणन एकाउंटेंट और बुककीपर एक ऑनलाइन पाठ्यक्रम, लाइव वेबिनार, या एक फास्ट-ट्रैक ज़ीरो सलाहकार के माध्यम से पूरा किया जा सकता है। जीरो सर्टिफिकेशन को पूरा करने में लगभग 6-8 घंटे लगते हैं।

क्या मैं अपने आप ज़ीरो सीख सकता हूँ?

ज़ीरो का उपयोग करना मुश्किल नहीं है। हालाँकि, यदि आप ऑनलाइन अकाउंटिंग सॉफ़्टवेयर से अपरिचित हैं और इसे स्वतंत्र रूप से उपयोग करना सीख रहे हैं, तो सीखने की अवस्था काफी हो सकती है।

हटाए गए लेन-देन को पुनर्स्थापित किया गया

ज़ीरो अकाउंटिंग सॉफ़्टवेयर एक सुव्यवस्थित इंटरफ़ेस प्रदान करता है, लेकिन कुछ के लिए, इसका उपयोग करना सीखना चुनौतीपूर्ण हो सकता है। सौभाग्य से, यह आपको हटाए गए लेन-देन की त्वरित पहुंच की अनुमति देता है, जब गलती से कुछ हटा दिया जाता है। हटाए गए लेन-देन बैंक विवरण क्षेत्र में प्रदर्शित होंगे, जहां आप लेन-देन का चयन कर सकते हैं और पुनर्स्थापना चुन सकते हैं।

क्या आप हटाए गए लेन-देन को ढूंढने और पुनर्स्थापित करने में सक्षम थे? क्या आपने इस लेख से अपने डेटा को साइबर अपराधियों से सुरक्षित रखने के कोई नए तरीके सीखे? नीचे टिप्पणी अनुभाग में अपना अनुभव हमारे साथ साझा करें।

![अपना इंस्टाग्राम अकाउंट कैसे रीसेट करें [नवंबर 2020]](https://www.macspots.com/img/facebook/92/how-reset-your-instagram-account.jpg)